ESET ha scoperto BackdoorDiplomacy, nuovo gruppo APT (Advanced Persistent Threat) che attacca i diplomatici in Africa e Medio Oriente.

Una backdoor è una porta di accesso a un sistema informatico che consente a un utente remoto di controllarlo. Alcune backdoor sono progettate da sviluppatori di software e svolgono funzioni utili per gli utenti. Per esempio i programmi legittimi di gestione remota tipo TeamViewer. Ma sono più conosciute per le applicazioni di tipo criminale. Ovvero quando la backdoor viene creata da un hacker per accedere illegalmente al sistema di una vittima.

Diplomatici sotto attacco cyber

Gli Advanced Persistent Threat (APT) sono una delle forme più sofisticate di minaccia. Si tratta di una strategia di attacco multilivello e multicanale, sferrato partendo dall’identificazione di un network aziendale. Una volta preso di mira, il sistema viene minato in vari modi e su più fronti.

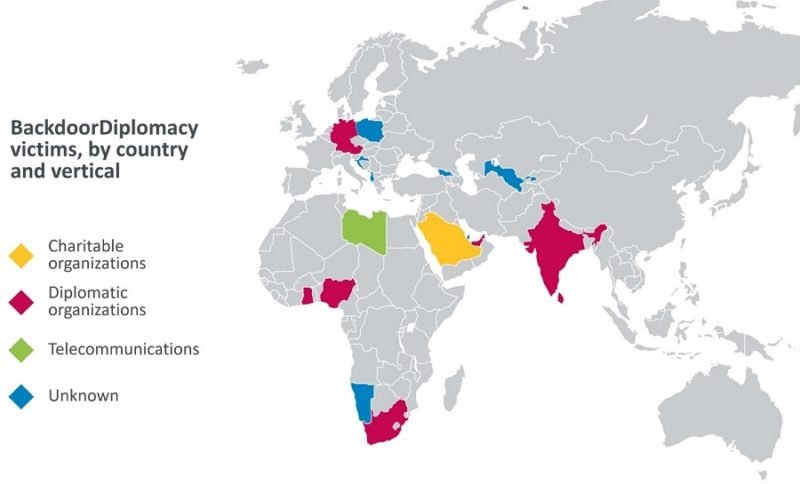

ESET ha scoperto BackdoorDiplomacy. Si tratta di nuovo gruppo APT che prende di mira i ministeri degli Affari Esteri in Medio Oriente e in Africa oltre che aziende di Tlc. Gli attacchi sfruttano le applicazioni vulnerabili esposte a internet sui server web per installare una backdoor personalizzata. ESET li ha denominati Turian. BackdoorDiplomacy capaci di rilevare i supporti rimovibili e copiare il loro contenuto nel cestino dell’unità principale.

Jean-Ian Boutin head of threat research di ESET

“BackdoorDiplomacy condivide tattiche, tecniche e procedure con altri gruppi basati in Asia. Turian rappresenta un’evoluzione di Quarian che è stata osservata per l’ultima volta nel 2013 contro obiettivi diplomatici in Siria e negli Usa”.

“BackdoorDiplomacy condivide tattiche, tecniche e procedure con altri gruppi basati in Asia. Turian rappresenta un’evoluzione di Quarian che è stata osservata per l’ultima volta nel 2013 contro obiettivi diplomatici in Siria e negli Usa”.

Il protocollo di crittografia di rete di Turian è identico a quello utilizzato da Whitebird, una backdoor gestita da Calypso, gruppo con sede in Asia. Whitebird è stato distribuito all’interno di organizzazioni diplomatiche in Kazakistan e Kirghizistan nello stesso periodo di BackdoorDiplomacy (2017-2020).

Ministeri, onlus e aziende di Tlc

BackdoorDiplomacy ha colpito Ministeri degli Affari Esteri di Paesi africani oltre che in Europa, Medio Oriente e Asia. Altri obiettivi includono società di Tlc in Africa e enti di beneficenza in Medio Oriente. Gli operatori hanno impiegato tattiche, tecniche e procedure (TTP) simili, modificando gli strumenti utilizzati anche all’interno di aree geografiche e rendere più difficile il monitoraggio.

Colpisce sia i sistemi Windows che Linux

BackdoorDiplomacy è anche un gruppo multipiattaforma che colpisce sia i sistemi Windows che Linux. Ha come obiettivo i server con porte esposte a internet che attacca sfruttando falle di sicurezza del file-upload. Gli hacker hanno tentato di mascherare i loro backdoor dropper ed eludere il rilevamento.

Un sottogruppo di vittime è stato colpito con eseguibili di raccolta dati progettati per cercare supporti rimovibili (molto probabilmente unità flash USB). L’innesto esegue la scansione di routine per queste unità. Dopo aver rilevato l’inserimento di supporti rimovibili, tenta di copiare tutti i file in un archivio protetto da password. BackdoorDiplomacy è in grado di rubare le informazioni di sistema della vittima, fare screenshot, scrivere, spostare o cancellare file.

A proposito di ESET

ESET propone soluzioni che spaziano dalla sicurezza di endpoint e dispositivi mobili, alla crittografia e all’autenticazione a due fattori. I prodotti ESET sono facili da usare, proteggono e monitorano in modo discreto 24/7 aggiornando le difese in tempo reale.